Tl; dr

- À partir de l’année prochaine, Android bloquera l’installation d’applications des développeurs non vérifiés, une stratégie qui affecte à la fois les applications Play Store et la Sideloaded.

- Le nouveau système nécessite qu’Android vérifie si un développeur est vérifié, ce qui, dans certains cas, nécessitera une connexion Internet active pendant l’installation.

- Les développeurs amateurs peuvent obtenir un compte gratuit mais seront confrontés à des limites de distribution strictes, ce qui les obligera à autoriser manuellement chaque appareil à installer leur application.

En août, Google a annoncé une annonce qui a choqué les amateurs d’Android et les défenseurs de la confidentialité: à partir de l’année prochaine, Android bloquera l’installation d’applications de développeurs non vérifiés. Cela s’applique non seulement aux applications sur le Play Store mais également aux applications distribuées en dehors de celle-ci, ce qui a suscité l’inquiétude que Google veut tuer l’élevage. Après quelques semaines de silence, Google a finalement répondu à ces préoccupations, en insistant sur le fait que le lancement de la touche est là pour rester. La société a également partagé de nouveaux détails sur la façon dont ses exigences de vérification des développeurs seront appliquées, y compris que, dans certains cas, Android nécessitera une connexion réseau active aux applications de LETELOAD.

Le mois dernier, nous avons repéré des preuves dans le SDK Android suggérant que la vérification du développeur pourrait échouer lorsqu’une connexion réseau n’est pas disponible. Nous n’avons pas pu confirmer ce comportement à l’époque, car les exigences de vérification des développeurs d’Android n’étaient pas encore entrées en vigueur. Cette semaine, cependant, Google a confirmé que ce serait le cas. Parallèlement à son article de blog, déclarant que «l’élevage est fondamental pour Android», Google a également publié une vidéo expliquant le raisonnement derrière les exigences de vérification et comment elle sera mise en œuvre l’année prochaine. J’ai parcouru la vidéo pour en apprendre autant que possible sur ces changements à venir pour que vous n’ayez pas à le faire.

Je ne veux pas manquer le meilleur de Autorité Android?

Comment Android vérifiera les applications

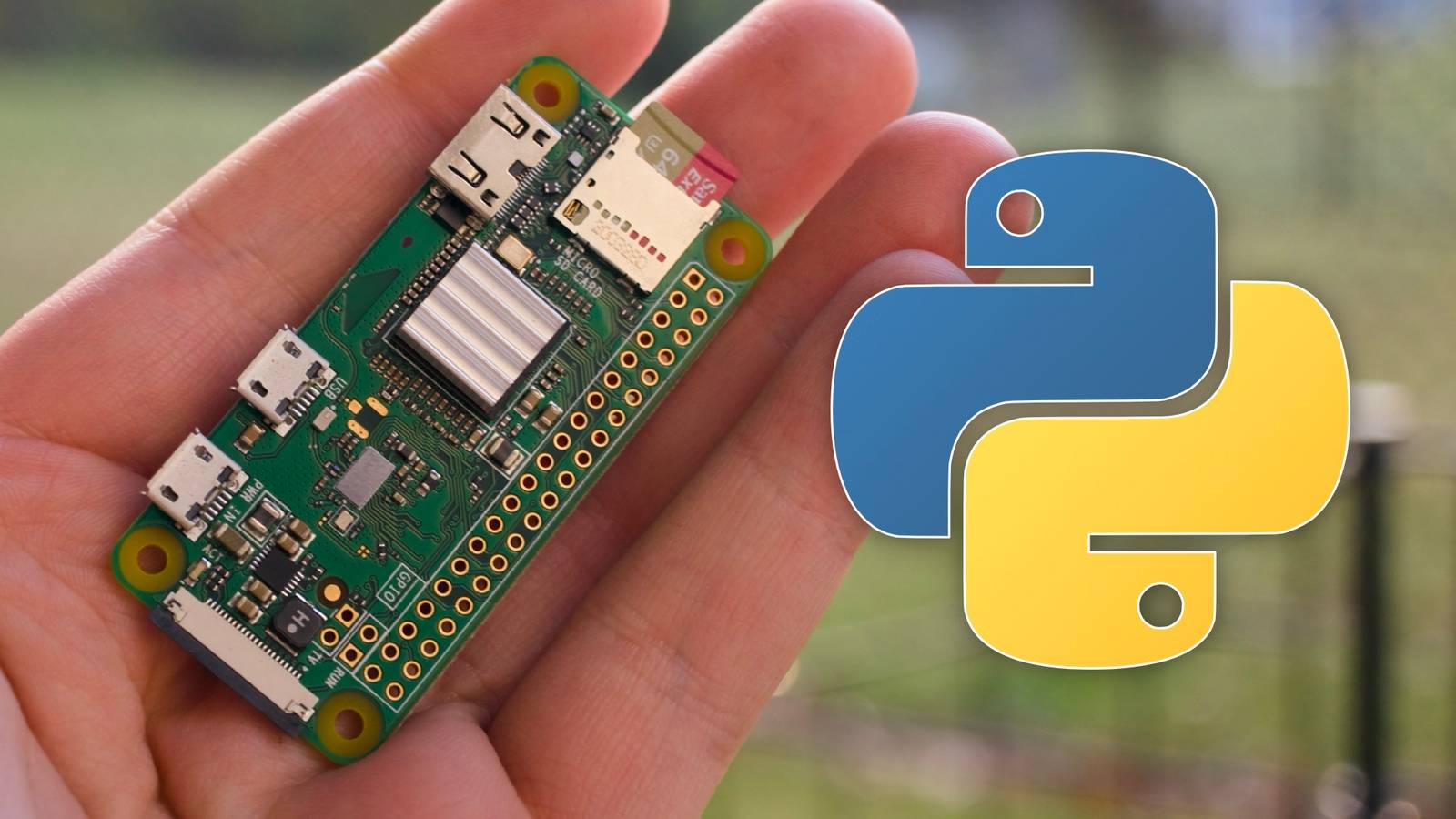

Lorsque vous essayez d’installer une application Android, le système d’exploitation effectue déjà un certain nombre de vérifications avant de permettre à l’installation de passer par. Ces vérifications garantissent qu’une application avec le même ID d’application (c.-à-d. Le nom du package) n’est pas déjà installée, qu’elle n’est pas conçue pour une version extrêmement ancienne du système d’exploitation et, surtout, qu’elle n’a pas été signalée comme malware par Google Play Protect.

Google est désormais en train de s’accompagner d’une étape supplémentaire vers ce processus. La société a construit un crochet dans le flux d’installation, nécessitant une application installée pour la première fois par la vérification. Au moment de l’installation, Android communiquera avec une «entité de confiance» sur l’appareil appelé Android Developer Verifier. Ce nouveau service système préchargé détermine si le développeur de l’application a été vérifié, si des problèmes ont été rencontrés lors de la vérification, et enfin, quelle politique d’installation à appliquer.

Mishaal Rahman / Android Authority

Pour déterminer si le développeur d’une application a été vérifié, le service Android Developer Verifier doit vérifier que le package et la clé utilisée pour le signer ont été soumis à Google. Il est impossible de maintenir une base de données complète sur les appareils de ces combinaisons de package et de clés, d’autant plus que de nombreuses nouvelles applications Android apparaissent chaque semaine. C’est pourquoi Google dit que votre téléphone aura besoin d’une connexion réseau pour vérifier les applications, mais uniquement dans le «pire des cas». La société prévoit de faire en sorte que le service de vérificateur développeur entretienne un cache des applications les plus populaires qu’elle a déjà vérifiées afin qu’elles puissent être installées sans connexion réseau.

En outre, Google dit qu’il travaille sur une solution pour les magasins d’applications pour contourner les appels réseau supplémentaires. Les magasins d’applications peuvent passer ce qu’on appelle un «jeton pré-Auth» – un «blob cryptographiquement vérifiable» qui est associé au package qu’ils souhaitent installer. Cela permet à un développeur d’application d’être vérifié sans aucun appel réseau supplémentaire au backend de Google.

La deuxième version trimestrielle d’Android 16, c’est-à-dire. Android 16 QPR2 sera la première version d’Android à supporter nativement ces modifications. Cependant, les politiques de vérification ne seront pas appliquées lorsque la mise à jour se déroule en décembre, car Google travaille toujours sur sa mise en œuvre et la collecte de mesures. Les modifications seront recouvertes de versions anciennes d’Android via Google Play Protect, bien que Google dit qu’il peut y avoir de légères différences car cette méthode exploite une application existante plutôt que le nouveau service de vérificateur natif intégré au système d’exploitation.

Autorité Aamir Siddiqui / Android

Comment les exigences de vérification d’Android affecteront les étudiants et les amateurs

Lorsque Google a annoncé pour la première fois ses nouvelles exigences de vérification des développeurs, il a mentionné qu’il créerait un «type distinct de compte de console de développeurs Android» pour les amateurs et les développeurs étudiants, qui aurait «moins d’exigences de vérification» et une dérogation pour les frais d’enregistrement de 25 $. À première vue, cela semble résoudre les besoins des développeurs indépendants qui distribuent gratuitement leurs applications sur des endroits comme Github ou F-Droid, mais il y a une prise majeure.

Les développeurs qui s’inscrivent auprès de Google en tant qu’étudiant ou amateur seront confrontés à des restrictions de distribution d’applications sévères, à savoir une limite du nombre d’appareils qui peuvent installer leurs applications. Pour appliquer cela, tout utilisateur souhaitant installer des logiciels à partir de ces développeurs doit d’abord récupérer un identifiant unique de son appareil. Le développeur doit ensuite saisir cet identifiant dans la console de développeur Android pour autoriser cet appareil spécifique pour l’installation.

Cette poignée de main bidirectionnelle entre les utilisateurs et les développeurs a été intentionnellement conçue pour limiter la distribution. Google dit que les comptes étudiants / amateurs sont uniquement destinés aux développeurs qui souhaitent partager un APK avec un ensemble fini de personnes connues, pas pour ceux qui souhaitent distribuer leurs applications largement. Les développeurs qui s’inscrivent en tant qu’étudiant ou amateur, mais qui décident plus tard qu’ils veulent un public plus large auront la possibilité de convertir leur compte, ils ne seront donc pas restés à jamais avec une distribution limitée.

Ces restrictions ont du sens dans le contexte des objectifs globaux de Google. Permettre une distribution illimitée pour les comptes étudiants / amateurs créerait une échappatoire pour que les mauvais acteurs à exploiter, donc en limitant leur portée, Google dissuade les développeurs malveillants de mal utiliser ce type de compte.

Comment Google empêchera les mauvais acteurs d’échapper à la vérification

En parlant de mauvais acteurs, Google dit avoir conçu son système pour les attraper et les empêcher de passer la vérification. Pour commencer, les développeurs ne seront pas seulement en mesure de revendiquer la propriété sur tout package existant. Pour prouver la propriété, ils doivent montrer qu’ils peuvent signer des applications en utilisant la même clé que l’application qu’ils prétendent. Cela ne nécessite pas de partage de clés privées avec Google, de sorte que l’entreprise elle-même n’obtiendra aucun droit de signature. Google dit que son objectif est d’empêcher les mauvais acteurs de distribuer des applications nocives, telles que les logiciels malveillants. Par conséquent, il ne placera pas d’autres restrictions de politique aux développeurs, comme la limitation des noms et des icônes qu’ils peuvent utiliser pour leurs applications.

Une capture d’écran de la console de développeur Android

Les développeurs surpris en train de distribuer des logiciels malveillants auront des restrictions imposées sur leurs comptes. Pour une période non spécifiée, toutes les applications appartenant à ces développeurs seront bloquées de l’installation sur les appareils utilisateur. Cela s’applique à tout développeur dont le compte est associé à la distribution de logiciels malveillants, même si ce développeur n’est pas l’auteur de logiciels malveillants. Les auteurs de logiciels malveillants essaient souvent de racheter des comptes de développeurs existants pour les exploiter pour la distribution; Google dit qu’en fin de compte, les développeurs sont responsables de tout ce qui est publié sous leur compte, justifiant toutes les mesures prises contre eux.

Une autre technique que les auteurs de logiciels malveillants utilisent pour contourner la vérification est la fraude à l’identité. Google dit qu’il a une «sauce secrète» – des techniques qui lui permettent d’identifier lorsque les développeurs mentent sur leur identité. La société a des équipes qui effectuent une vérification et sont formées à l’identification de fausses soumissions, même celles générées à l’aide d’outils d’IA. De plus, la nécessité d’obtenir un numéro Duns dissuadera de nombreux mauvais acteurs de demander un compte organisationnel.

Qu’en est-il des cas d’utilisation de la confidentialité, du F-droid et de l’entreprise?

Dans sa vidéo, Google a répondu à plusieurs préoccupations que les utilisateurs ont soulevées à la suite de l’annonce. En ce qui concerne la confidentialité, Google a reconnu que des raisons légitimes de l’anonymat des développeurs existent, comme lors de la distribution d’applications pour les dissidents. C’est pourquoi la société a déclaré qu’elle ne partagera pas publiquement les informations des développeurs (cependant, notamment, elle ne s’est pas engagée à retenir ces informations aux gouvernements). Quoi qu’il en soit, Google insiste sur le fait que le statu quo doit changer, faisant valoir que l’anonymat du développeur présente des risques pour les utilisateurs qu’il ne peut plus ignorer.

Bien que Google n’ait pas dit directement les inquiétudes quant au fait que ses politiques tueront des magasins d’applications indépendantes comme F-Droid, il a mentionné une petite doublure en argent. La société a déclaré que dans de rares scénarios, il permettra la duplication du nom du package. Par exemple, si une application sur le Play Store partage un nom de package avec une application d’une autre source mais a moins d’installations, Google travaillera avec les développeurs sur une solution, ce qui peut obliger le développeur Play Store pour modifier le nom du package de leur application.

Malheureusement, cette sculpture est peu susceptible d’aider de nombreux développeurs sur F-droid. Le problème découle de la façon dont F-Droid distribue les applications: son équipe compile le code source fourni par les développeurs, puis signe les applications elles-mêmes. Cette pratique crée souvent deux versions contradictoires d’une application – une de F-Droid et une du développeur d’origine – qui utilisent les deux le même nom de package.

Pour empêcher plusieurs développeurs de réclamer la propriété du même package, Google donnera une préférence au développeur dont la version a la majorité des installations connues. Pour de nombreuses applications sur F-droid, cela signifie que son équipe deviendrait effectivement le propriétaire, même s’ils ne sont pas les développeurs d’origine. Les créateurs originaux seraient alors obligés de modifier leur nom de package pour distribuer leur application ailleurs. Ce résultat n’est pas souhaitable et viole la philosophie principale de F-Droid, expliquant sa forte opposition aux nouvelles politiques de Google.

Enfin, Google fera quelques exceptions pour les entreprises. Une application installée via des outils de gestion d’entreprise sur un appareil géré sera installable même si son développeur n’est pas enregistré. Cette décolleté existe parce que les appareils gérés ont un tiers responsable – un administrateur informatique – en charge de la sécurité. Malheureusement, Google dit que les entités distribuant des applications sur des appareils hors ligne devront déterminer par elles-mêmes comment gérer périodiquement les demandes de vérification, par exemple en se connectant au Web.

De nombreuses questions restent sur les nouvelles exigences de vérification des développeurs d’Android, notamment quelles méthodes le contourneront. Nous savons déjà que l’installation ADB fonctionne, mais il n’est pas clair si cela s’étendra à des solutions comme Shizuku, ce qui permet d’exécuter des commandes ADB à l’aide de privilèges de shell. Il y a encore longtemps avant que Google n’applique ses nouvelles politiques, afin que les détails puissent changer et de nouvelles informations peuvent émerger. Si nous apprenons quelque chose de nouveau, nous vous en informerons – alors suivez-nous pour rester à jour!

Merci de faire partie de notre communauté. Lisez notre politique de commentaire avant de publier.